JIPDEC調査が示すランサムウェア被害の現実

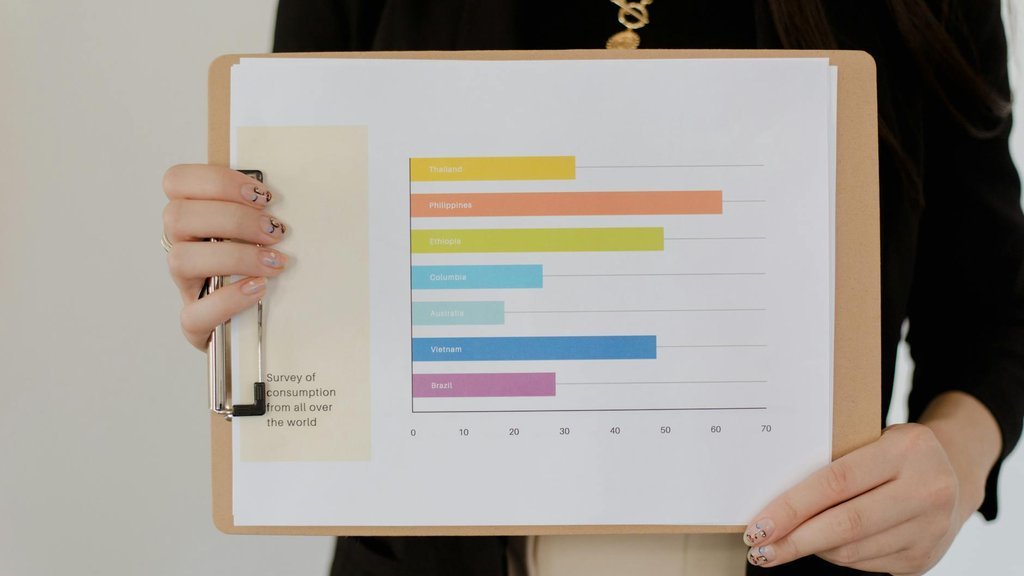

2026年1月中旬、日本情報経済社会推進協会(JIPDEC)が国内企業のセキュリティ担当者1,107社を対象に実施した調査で、驚くべき数字が明らかになりました。 回答企業のうち507社(約46%)がランサムウェア被害を経験しており、国内企業の約2社に1社が何らかの被害を受けているという実態は、もはやランサムウェアが「大企業だけの問題」ではないことを示しています。製造業・医療機関・自治体だけでなく、中小企業の情シス担当者も当事者として捉えなければなりません。| 調査概要 | 数値 |

|---|---|

| 調査対象企業数 | 1,107社 |

| ランサムウェア被害経験あり | 507社(約46%) |

| 身代金支払いを選択した企業 | 222社(被害企業の約44%) |

| 支払い後にデータ復元できた企業 | 83社(支払い企業の約37%) |

| 支払い後もデータ復元できなかった企業 | 139社(支払い企業の約63%) |

| 支払わずに独自対応で復旧できた企業 | 141社 |

なぜ身代金を払ってもデータが戻らないのか

「払えば復元ツールを渡す」という攻撃者の約束が守られない理由は複数あります。現場で確認されている主なケースを整理します。 ・攻撃者が復号鍵を持っていない場合: 特にRaaS(Ransomware as a Service)モデルでは、攻撃を実行した「アフィリエイト」と鍵を管理する「オペレーター」が分離しており、アフィリエイト側が鍵を持っていないケースがある・復号ツールの品質が低い: ランサムウェアの復号ツールはバグが多く、ファイルの一部しか復元できない、あるいは復元処理中にファイルが破損するケースが報告されている

・攻撃者が既に解散・逮捕されている: 法執行機関の摘発や内部分裂により、支払い後に攻撃者グループが消滅しているケースがある

・多重恐喝(Double Extortion)の場合: データを暗号化するだけでなく、外部に流出させて「払わなければ公開する」という二重の脅迫では、復号鍵を渡すだけで問題が解決しない

・身代金支払いが次の攻撃を招く: 支払い実績が攻撃者コミュニティで共有され、同じ組織が再度標的になる「リピート被害」が増加している

セキュリティ専門家の見解として「払っても復元される保証はない」という警告は業界で一致しています。FBIや警察庁も身代金支払いを推奨しておらず、その理由の一つに「支払いが犯罪組織の資金源になる」という点があります。

身代金支払い vs 未支払い――どちらが得策か

感情的に「払えばなんとかなるかもしれない」と思いたくなるのは理解できます。しかし数字で見ると、支払いを選択することのリスクが浮き彫りになります。| 観点 | 身代金支払う場合 | 身代金払わない場合 |

|---|---|---|

| データ復元の可能性 | 約37%(JIPDEC調査) | バックアップ次第で100%近く可能 |

| コスト | 身代金(数百万〜数億円)+復旧費用 | 復旧費用のみ(バックアップ復元コスト) |

| 再攻撃リスク | 「支払い実績あり」として再ターゲットになりやすい | 相対的に再攻撃リスクが低い |

| 法的リスク | 制裁対象組織への支払いは法的問題になる場合がある | なし |

| 業務再開までの期間 | 交渉に時間がかかり、復元後も調査が必要 | バックアップがあれば数時間〜数日で再開可能 |

| 二次被害リスク | Double Extortionで情報公開の脅迫が続く | データ流出済みの場合は同等だが、交渉継続なし |

| 社会的信頼 | 身代金支払いが公になった場合のレピュテーションリスク | 被害対応・復旧の透明性を示せる |

ランサムウェアの主な感染経路と侵入手口

「どこから入るのか」を知らなければ、対策の優先順位が立てられません。現在確認されている主要な感染経路を整理します。1. フィッシングメールと添付ファイル

依然として最も多い感染経路です。実在する取引先・金融機関・行政機関をかたったメールに悪意のあるマクロ付きOfficeファイルやPDFが添付されており、開封すると感染します。近年はQRコードを使った「Quishing」も増加しています。2. VPN・RDP機器の脆弱性悪用

テレワーク普及でVPNやRDP(リモートデスクトッププロトコル)の利用が増えた結果、これらの機器の既知脆弱性が狙われています。パッチ未適用のVPN機器は最も危険な侵入口の一つです。警察庁の統計でも、2023年以降はVPN機器の脆弱性悪用が被害の約40%を占めるとされています。3. サプライチェーン経由の侵入

直接攻撃が困難な大企業を狙うため、セキュリティ対策が手薄な取引先・委託先(中小企業)を踏み台として侵入するケースが増えています。「自社は小さいから狙われない」という認識は危険です。4. ソフトウェアの脆弱性(ゼロデイ含む)

OSやWebサーバー・業務アプリケーションの未パッチ脆弱性を突いた攻撃です。ゼロデイ脆弱性(発見直後でパッチが存在しない脆弱性)の場合、パッチ適用だけでは防げないため、多層防御が必要です。5. 内部不正・誤操作

退職予定の従業員による内部犯行、または外部委託業者の過失でランサムウェアが持ち込まれるケースもあります。権限の最小化(最小権限の原則)が有効な対策です。感染から被害拡大までのタイムライン

ランサムウェア攻撃は侵入してから即座にファイルを暗号化するわけではありません。多くのケースでは、侵入から実際の被害発生まで平均で約21日間(Covewareのレポート)の潜伏期間があり、その間に攻撃者はネットワーク内を横断移動して被害を最大化します。 ・Day 0〜3(初期侵入): フィッシングメール開封またはVPN脆弱性を悪用して内部ネットワークに侵入。バックドアを設置して足がかりを作る・Day 3〜14(内部偵察): 権限昇格、Active Directoryの探索、バックアップサーバーの特定を実施。この段階でバックアップを削除・暗号化することが多い

・Day 14〜21(データ流出): 機密情報・顧客データを外部に持ち出す(Double Extortion準備)

・Day 21前後(暗号化実行): 全ファイルの暗号化を実行し、身代金要求メッセージを表示

この流れを知ることで、EDR(エンドポイント検知・対応)やSIEM(セキュリティ情報イベント管理)による早期検知がいかに重要かが理解できます。暗号化が始まってからでは手遅れで、潜伏中の異常な通信・権限昇格の試みを検知することが鍵です。

ランサムウェア対策の実践チェックリスト

中小企業の情シス1人体制でも、優先順位を絞って実施できる対策をチェックリスト形式で整理します。 【最優先: すぐに着手すること】・3-2-1バックアップルールの徹底: データを3箇所以上・2種類以上のメディア・1箇所はオフライン(またはクラウド)に保存。バックアップがランサムウェアの到達できない場所にあることが鍵

・バックアップの復元テスト: バックアップが存在しても復元できなければ意味がない。四半期に1回、実際に復元テストを実施する

・VPN・RDP機器のパッチ適用: 公開されているVPN機器は最新ファームウェアを適用。RDPは社外からの直接接続を禁止し、VPN経由に限定

・多要素認証(MFA)の導入: VPN・リモートアクセス・管理者アカウントに必ずMFAを設定。パスワード単体での認証は最後の砦として機能しない

【中期対策: 3ヶ月以内に着手すること】

・EDRの導入: 従来型アンチウイルスはランサムウェア検知に限界がある。振る舞い検知型のEDRを導入し、暗号化前の異常動作を検知する

・特権アカウントの分離: 日常業務用アカウントと管理者アカウントを分離し、管理者権限でのインターネット接続を禁止

・ネットワークセグメンテーション: 重要サーバーを一般端末のネットワークから分離し、感染が拡大しにくい構造にする

・フィッシング訓練の実施: 年2回以上、従業員へのフィッシング訓練を実施し、開封率・報告率を測定

・インシデント対応計画の策定: 感染が確認された場合の連絡体制・隔離手順・復旧手順を文書化し、関係者全員が把握する

【長期対策: セキュリティ成熟度向上】

・ゼロトラストアーキテクチャへの移行: 「内部にいるから安全」という前提を排除し、すべてのアクセスを検証する設計に移行

・サプライチェーンリスクの評価: 取引先のセキュリティ対策状況を確認する質問票を整備し、リスクの高い取引先には改善を求める

・SOC/SIEMの活用: ログの一元管理と異常検知の自動化により、潜伏期間中の攻撃者の行動を早期発見する

感染が判明したときの対応フロー(インシデント対応)

ランサムウェア感染が確認・疑われた場合、最初の30分の行動が被害範囲を大きく左右します。パニックにならず、手順通りに動けるかどうかが勝負です。Step 1: 直ちにネットワークから隔離(感染確認後、即座に)

感染が疑われる端末・サーバーをネットワークから切り離します。LANケーブルを抜く、Wi-Fiをオフにするなど物理的な隔離が最も確実です。ただし電源は切らないでください(フォレンジック調査のためにメモリ内の証拠を保全する必要がある)。# Windows端末でのネットワーク切断コマンド例(PowerShell管理者権限) # 全ネットワークアダプターを無効化 Get-NetAdapter | Disable-NetAdapter -Confirm:$false # 感染サーバーのNICを指定して無効化 Disable-NetAdapter -Name "Ethernet" -Confirm:$false # ファイアウォールで緊急ブロック(Windows Defender) Set-NetFirewallProfile -All -Enabled True New-NetFirewallRule -DisplayName "EMERGENCY_BLOCK" -Direction Inbound -Action Block

Step 2: 初動報告と記録開始

隔離後すぐに上長・経営陣への報告を開始します。同時に、発見時刻・感染端末・表示されているメッセージ・異常な挙動などをすべて記録します。スクリーンショットも重要な証拠です。Step 3: 被害範囲の特定

感染端末1台だけの問題か、ネットワーク全体に広がっているかを調査します。ファイルサーバー・バックアップサーバー・ドメインコントローラー(Active Directory)の状態を確認します。Step 4: 警察・専門機関への届出

ランサムウェア被害は警察への届出が推奨されています(義務ではありませんが、捜査協力と情報共有の観点から重要)。IPA(情報処理推進機構)や警察庁のサイバー犯罪相談窓口に連絡します。個人情報が含まれるデータが流出した場合は、個人情報保護法に基づく監督機関への報告義務が生じる可能性があります(詳細は法律の専門家にご確認ください)。Step 5: バックアップからの復旧

バックアップが無事であることを確認したら、クリーンな環境でのシステム再構築とバックアップからの復元を進めます。感染した環境をそのまま使い続けると、バックドアが残存している可能性があるため、OSの再インストールが原則です。

バックアップ設計の重要ポイント――ランサムウェアはバックアップも狙う

現代のランサムウェアは、感染後にバックアップデータも暗号化・削除することを標準的な手口としています。Windowsのボリュームシャドウコピー(VSS)は感染後ほぼ確実に削除されます。そのため「ただバックアップを取っている」だけでは不十分で、ランサムウェアが到達できないバックアップ設計が必要です。 ・オフラインバックアップ: バックアップ完了後にネットワークから切り離すテープや外付けHDD。物理的に接続されていないため、ランサムウェアはアクセスできない・クラウドバックアップ(不変ストレージ): AWS S3のObject Lock(WORM)やAzure Blob StorageのImmutable Storageを使い、一定期間は削除・上書き不可にする。権限を持っていてもバックアップを削除できない設計

・バックアップの世代管理: 最低7世代・30日間分のバックアップを保持する。潜伏期間が最大21日あることを考えると、感染前の状態に戻るために30日分の保持が必要

・バックアップアカウントの分離: バックアップシステムへのアクセス権を、通常の管理者アカウントとは分離した専用アカウントで管理する

・復元テストの定期実施: バックアップが取れていても復元できなければ意味がない。少なくとも四半期に1回、実際の復元訓練を実施する

バックアップ戦略の詳細については、姉妹サイトAIマスターズ.TOKYOの関連記事も参考にしてください。

よくある質問(FAQ)

Q1. ランサムウェアに感染したら、まず何をすべきですか?

感染が疑われた瞬間に、感染端末をネットワークから切り離すことが最優先です。LANケーブルを抜くかWi-Fiをオフにしてください。電源は切らず(フォレンジック証拠保全のため)、すぐに上長へ報告します。この最初の数分間の行動が、被害範囲を大きく左右します。Q2. 身代金は払った方がいいですか?

原則として推奨されません。JIPDEC調査では支払い企業の約63%がデータを取り戻せなかったという結果が出ています。また、支払いは攻撃者の資金源になり、再攻撃のリスクも高まります。FBIや警察庁も支払いを推奨していません。支払いを検討する場合は必ず専門家と法律家に相談してください。Q3. バックアップがあれば身代金を払わずに復旧できますか?

バックアップが正常に存在し、かつランサムウェアの到達していない状態であれば、身代金なしで復旧できます。ただし、バックアップが暗号化・削除されているケースも多いため、「オフラインバックアップ」や「不変ストレージ」を使ったバックアップ設計が必要です。JIPDEC調査でも、141社が独自対応(バックアップ復元が主体)で復旧に成功しています。Q4. 中小企業でも本当に狙われますか?

はい、狙われます。むしろ大企業のサプライチェーンの一部として、セキュリティが手薄な中小企業が踏み台として積極的に狙われる傾向があります。JIPDEC調査でも国内企業の約46%が被害を経験しており、企業規模を問わないリスクが明らかです。「小さいから大丈夫」という認識は最も危険です。Q5. ランサムウェアの感染に気づかないことはありますか?

あります。攻撃者は平均約21日間(Covewareのレポート)、気づかれないように潜伏して内部偵察を行います。ファイルの暗号化が始まって初めて気づくケースがほとんどで、その時点では既にバックアップも削除されていることが多いです。EDRによる振る舞い検知や、SIEMによるログ監視を導入することで、潜伏期間中の異常検知が可能になります。Q6. 身代金を払った場合、二重取りされませんか?

実際に二重取りのケースが報告されています。一度支払い実績が付くと、「また払ってくれる組織」として再度攻撃される可能性があります。また、Double Extortion(二重恐喝)の場合は、暗号化解除の身代金を払っても「データを公開する前に追加で払え」という要求が続くケースもあります。Q7. ランサムウェアに感染した場合、何を警察に届け出ればいいですか?

発生日時・感染した端末・被害の内容(暗号化されたデータの種類と規模)・身代金要求の内容・攻撃者との通信記録を整理して届け出ます。警察庁の都道府県サイバー犯罪相談窓口または最寄りの警察署のサイバー犯罪担当に相談してください。個人情報が漏洩した可能性がある場合は、個人情報保護委員会への報告義務も生じる場合があります(詳細は法律の専門家にご確認ください)。まとめ:ランサムウェア対策の要は「払わずに済む準備」

JIPDEC調査が示した数字を改めて振り返りましょう。 ・身代金を払った企業の約63%はデータを取り戻せなかった・身代金を払わなかった企業のうち141社は独自対応で復旧に成功した

・国内企業の約46%がランサムウェア被害を経験している

この3つの事実が示すのは、「払わなくて済む準備をしているかどうか」がランサムウェア被害における最重要の分岐点だということです。 バックアップ・MFA・パッチ管理・EDR・インシデント対応計画——これらの対策は一朝一夕には整いません。しかし、今日から一つずつ優先度の高いものから着手することで、「被害に遭っても迅速に復旧できる組織」に近づいていきます。 セキュリティは「100%安全」を目指すのではなく、「被害を受けても事業を継続できる回復力(レジリエンス)」を高めることが現実的な目標です。インシデント発生を前提とした準備こそが、現代のセキュリティ対策の本質です。 ランサムウェア対策・バックアップ設計についてより詳しく知りたい方は、姉妹サイトLinuxMaster.JPのサーバー管理・セキュリティ関連記事も参考にしてください。また、クラウド環境のセキュリティについてはクラウドマスターズ.TOKYOをご覧ください。

「万が一のとき、あなたの組織は復旧できますか?」

ランサムウェア被害は「もしも」ではなく「いつか」の問題です。

正しいセキュリティ知識を体系的に身につけたい方へ、メルマガで実践的なセキュリティ対策ノウハウをお届けしています。

出典: 日本情報経済社会推進協会(JIPDEC)「ランサムウエア被害における身代金支払い調査レポート」(2026年1月実施、1,107社対象)

参考: Yahoo!ニュース(2026年)

コメント